Para acessar um servidor VirtualBox por SSH, você precisa interligar a rede interna da maquina virtual que deseja acessar ou seja sua virtual machine (VM) do virtual box com a rede do computador que tem o VirtualBox instalado, como se fosse criar um canal de comunicação.

Para isso podemos utilizar modo NAT que é um tipo de tabela que é configurada em roteadores para interligar computaodes de redes diferentes e no nosso caso ao invés de configurar no roteador configuraremos no virtualbox que o hospedeiro e com o nosso computadore PC que é o convidado.

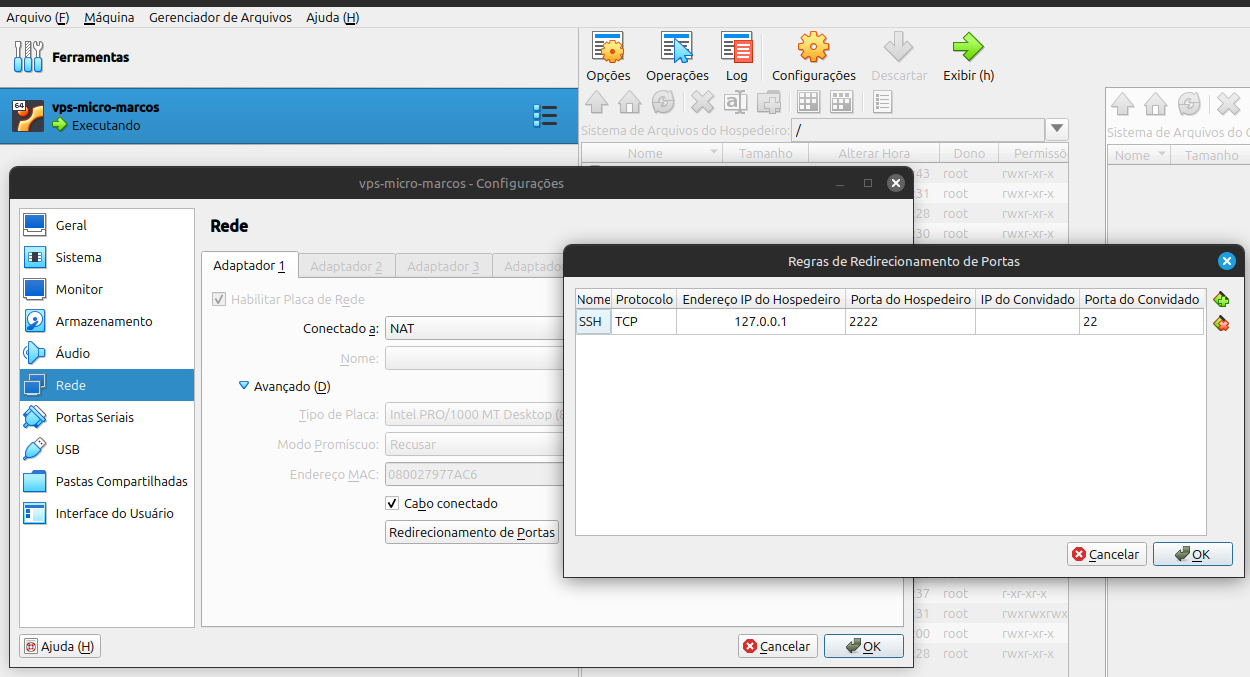

Para fazer isso devemos configurar um redirecionamento de porta na seção de rede das configurações da VirtualBox, conectando-se por meio do endereço IP de localhost (127.0.0.1) e da porta de host que for escolhida como por exemplo 2222.

Obs: Geralmente a porta de acesso ao SSH é a porta 22, mas algumas hospedagens utiliza-se portas alternativas como a 2222 para dificultar um pouco as tentativas de ataques e acessos sem autorização, já que a porta 22 seria a mais comum de se atacada e mudar para 2222 elimina alguns ataques.

Apesar de estarmos com nosso servidor em localhost que é sem conexão direta na internet, vamos seguir o padrão de como se tivesse portas expostas na internet.

Passo a passo para criar uma tabela NAT para acessar o servidor do VirtualBox por SSH

- Configure a rede da VM (virtual machine que siginifa maquina virtual) para NAT:

No VirtualBox, selecione sua VM, clique em “Configurações” e depois em “Rede”. - Configure o redirecionamento de porta:

- Vá para a aba “Avançado” e clique em “Encaminhamento de Porta”.

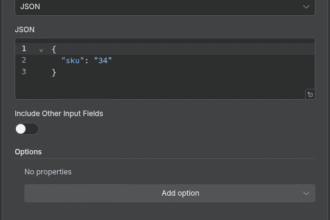

- Adicione uma nova regra com as seguintes configurações:

- Nome: Um nome para a regra (ex: SSH).

- Protocolo: TCP.

- IP do Host: Deixe em branco ou use

127.0.0.1. - Porta do Host: A porta que você usará para se conectar desde o seu computador hospedeiro (ex:

2222). - IP Convidado: Deixe em branco.

- Porta Convidado: A porta padrão do SSH, que é

22.

- Um detalhe importante é que não basta só configurar a tabela NAT, o computador tem qeu ter o SSH instalado para funcionar, então Verifique o SSH na VM.

Dentro da máquina virtual, certifique-se de que o servidor SSH está instalado, configurado e rodando. Você pode verificar o status com um comando:sudo service ssh status

marcos@vps-micro-marcos:~$ sudo service ssh status

ssh.service – OpenBSD Secure Shell server

Loaded: loaded (/lib/systemd/system/ssh.service; enabled; vendor preset: enabled)

Active : active (running) since Sun 2025-11-02 02:00:16 UTC; 12min ago

Docs: man:sshd(8)

man:sshd_config(5)

Process: 729 ExecStartPre=/usr/sbin/sshd -t (code=exited, status=0/SUCCESS)

Main PID: 777 (sshd)

Tasks: 1 (limit: 9388)

Memory: 6.7M

CPU: 190ms

CGroup: /system.slice/ssh.service

└─777 “sshd: /usr/sbin/sshd -D [listener] 0 of 10-100 startups”

nov 02 02:00:16 vps-micro-marcos systemd[1]: Starting OpenBSD Secure Shell server…

nov 02 02:00:16 vps-micro-marcos sshd[777]: Server listening on 0.0.0.0 port 22.

nov 02 02:00:16 vps-micro-marcos sshd[777]: Server listening on :: port 22.

nov 02 02:00:16 vps-micro-marcos systemd[1]: Started OpenBSD Secure Shell server.

nov 02 02:00:48 vps-micro-marcos sshd[1038]: Connection closed by 10.0.2.2 port 48438 [preauth]

nov 02 02:05:56 vps-micro-marcos sshd[1047]: Connection closed by 10.0.2.2 port 38960 [preauth]

nov 02 02:07:18 vps-micro-marcos sshd[1049]: Connection reset by 10.0.2.2 port 59400 [preauth]

nov 02 02:09:02 vps-micro-marcos sshd[1052]: Accepted password for marcos from 10.0.2.2 port 44344

ssh2

nov 02 02:09:02 vps-micro-marcos sshd[1052]: pam_unix(sshd:session): session opened for user

marcos(uid=1000) by (uid=0)

marcos@vps-micro-marcos:~$

Se não funcionou instale o SSH com o comando abaixo:sudo apt update&sudo apt install openssh-server - Se funcinou a etapa acima então agora conecte-se a partir do seu computador: Use seu cliente SSH (como

ssh, PuTTY ou Terminal do Windows) para se conectar ao endereço IP do hospedeiro e a porta de host que você configurou.

o nome do usuário é o nome do usuário que vc colocou quando instalou o sistema operacional na VirtualBox.- Exemplo de comando para o Linux:

ssh nomedousuario@127.0.0.1 -p 2222

- Exemplo de comando para o Linux:

marcos@xeon:~$ ssh marcos@127.0.0.1 -p 2222

Quando aparecer uma pergunta digite yes.

The authenticity of host ‘[127.0.0.1]:2222 ([127.0.0.1]:2222)’ can’t be established.

ED25519 key fingerprint is SHA256:Dava7ayhpkLaxCrxYTWGghpQaU6BNgPrJwojX1QZY.

This key is not known by any other names.

Are you sure you want to continue connecting (yes/no/[fingerprint])? yes

Warning: Permanently added ‘[127.0.0.1]:2222’ (ED25519) to the list of known hosts.

marcos@127.0.0.1’s password:

Welcome to Ubuntu 22.04.5 LTS (GNU/Linux 5.15.0-161-generic x86_64)

- Documentation: https://help.ubuntu.com

- Management: https://landscape.canonical.com

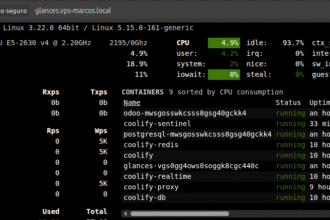

- Support: https://ubuntu.com/pro System information as of dom 02 nov 2025 02:09:02 UTC System load: 0.0 Processes: 146

Usage of /: 12.3% of 57.77GB Users logged in: 1

Memory usage: 3% IPv4 address for enp0s3: 10.0.2.15

Swap usage: 0%

Manutenção de Segurança Expandida para Applications não está ativa.

57 as atualizações podem ser aplicadas imediatamente.

Para ver as actualizações adicionais corre o comando: apt list –upgradable

Ativar ESM Apps para poder receber possiveis futuras atualizações de segurança.

Consulte https://ubuntu.com/esm ou execute: sudo pro status

New release ‘24.04.3 LTS’ available.

Run ‘do-release-upgrade’ to upgrade to it.

Last login: Sun Nov 2 02:00:29 2025

marcos@vps-micro-marcos:~$

E se ao conectar deu o erro:

marcos@xeon:~$ ssh marcos@127.0.0.1 -p 2222

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

@ WARNING: REMOTE HOST IDENTIFICATION HAS CHANGED! @

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

IT IS POSSIBLE THAT SOMEONE IS DOING SOMETHING NASTY!

Someone could be eavesdropping on you right now (man-in-the-middle attack)!

It is also possible that a host key has just been changed.

The fingerprint for the ED25519 key sent by the remote host is

SHA256:DKCVaB7UgpkLa6vxyxT5WGRPTz2aURDjPrJwojX1QZY.

Please contact your system administrator.

Add correct host key in /home/xeon/.ssh/known_hosts to get rid of this message.

Offending ED25519 key in /home/xeon/.ssh/known_hosts:2

remove with:

ssh-keygen -f ‘/home/xeon/.ssh/known_hosts’ -R ‘[127.0.0.1]:2222’

Host key for [127.0.0.1]:2222 has changed and you have requested strict checking.

Host key verification failed.

Edite o arquivo abaixo e elimine o numero de linha que aparece acima em negrito, isso pode ocorrer caso vc tenha se conectado no servidor do virtualbox e depois apagou a VM para criar outra, a chave que ficou gravada é a chave da VM antiga, e não serve para vm atual, então não conecta, para resolver é só apagar que outra será criada na nova conexão.marcos@xeon:~$ nano /home/xeon/.ssh/known_hosts

E é isso conectamos no servidor VirtualBox, ou na nossa VPS caseira, que nomeu caso compensa porque eu acesso uma máquina xeon com vários CPUs e se fosse contratar um serviço na nuvem ficaria mais caro do que o gasto de energia e investimento, estou desconsiderando o custo da máquina porque ja tinha uma aqui na empresa.

Share this content: